Die Ransomeware-Wette

Die Ransomware-Wette Sie denken, Ihre IT ist sicher? Wir wetten dagegen! Ransomware gehört aktuell zu den stärksten Bedrohungen der Cybersicherheit

Lassen Sie uns mit einer beeindruckenden Zahl in diesen Artikel zum Thema Phishing starten: Mehr als 50 % des weltweiten E-Mail-Aufkommens besteht aus sogenannten Spam-Mails. Phishing-Mails sind dabei eine besonders gefährliche Unterform von Spam: Mit Phishing-Mails „fischen“ Cyberkriminelle nach Passwörtern und anderen sensiblen Daten, um diese zu missbrauchen oder Geld damit zu machen.

Üblicher Spam in Form von Werbe-Mails mag vielleicht nur Ihre Zeit und Nerven kosten. Phishing-Mails hingegen können vor allem Unternehmen teuer zu stehen kommen. Durchschnittlich 4 Mio. Dollar kostet eine Cyberattacke ein Unternehmen (laut der IBM Studie Cost of a Data Breach Report 2020), die Kosten können im Einzelfall aber um einiges höher sein – so zum Beispiel im Jahr 2017, als ein Hackerangriff mittels Verschlüsselungstrojaner auf die Reederei Maersk einen Schaden in Höhe von 300 Mio. Dollar verursachte.

Wir wollen Ihnen in diesem Beitrag alle Infos rund um das Thema Phishing an die Hand geben, damit Sie die potenziellen Gefahren erkennen und verhindern können.

Beim Phishing (zusammengesetzt aus „password“ + „fishing“, also dt. „Passwort“ und „fischen“) versuchen die Täter, Passwörter und sensible vertrauliche Daten der Opfer einzusammeln, um diese zu Geld zu machen oder anderweitig zu missbrauchen. Bei der Phishing-Mail versuchen die Täter, per E-Mail an sensible Nutzerdaten zu gelangen.

Phishing kann über E-Mails hinaus über verschiedene Wege und Mittel stattfinden, zum Beispiel über gefälschte Webseiten oder Kurznachrichten, in denen sich die Täter als vertrauenswürdiger Kommunikationspartner ausgeben.

Bei der Spam-Unterform Phishing-Mail werden die Opfer in professionell wirkenden E-Mails, deren Absender beispielsweise angeblich der Telefonanbieter, die Bank oder ein Paketdienst ist, zum Beispiel dazu aufgerufen, einem Link zu folgen, Daten einzugeben oder einen Anhang zu öffnen.

Phishing-Mails sind eine spezielle Form von Spam. In Deutschland legt das Telemediengesetz (TMG) § 6 Abs. 2 fest, wann es sich bei E-Mails um Spam handelt.

Für Unternehmen besteht durch Phishing ein erhebliches Risiko, dass geheime Zugangsdaten gestohlen werden. In der Folge kann der Angreifer Zugang zu Konten, Produktionsstätten, Betriebsgeheimissen und im schlimmsten Fall sogar zu sicherheitskritischen Infrastrukturen erlangen. Neben dem möglichen finanziellen Verlust durch Kriminelle bedeutet das im letzten Fall sogar Gefahr für Leib und Leben, wenn der Zugang zu kritischen Infrastrukturen in den Händen der Angreifer liegt.

Durch das „Kapern“ von Social-Media-Accounts über offengelegte Passwörter kann das Meinungsklima manipuliert und die Reputation durch einen Identitätsmissbrauch irreversibel geschädigt werden. Die wirtschaftlichen Schäden durch Cyber-Angriffe, die auf Phishing-Attacken zurückzuführen sind, werden in Deutschland auf einen zweistelligen Millionenbetrag pro Jahr geschätzt.

Der Begriff „Ransomware“ bezeichnet spezielle Schadprogramme, die mit der Sperrung des Zugriffs auf Systeme oder Verschlüsselung von bestimmten Daten arbeiten. Die Täter verlangen für die Freigabe von Systemen und Daten ein Lösegeld vom betroffenen Unternehmen.

Generell ist es heute schwieriger denn je eine Phishing-Mail zuverlässig zu erkennen. Die Mails enthalten kaum noch offensichtliche Fehler, die den Empfänger schon beim Lesen des Betreffs den Phishing-Versuch erkennen lassen. Daher wird es immer wichtiger, mit geschärftem Verstand vorzugehen und die Plausibilität einer erhaltenen E-Mail zu prüfen.

Besondere Aufmerksamkeit sollten Sie E-Mails schenken, die nach Informationen fragen, die Sie normalerweise nicht preisgeben würden oder Aktionen fordern, die normalerweise nicht über eine E-Mail ausgeführt werden sollten. Dazu gehören Links für Log-Ins, Zahlungen, Account Upgrades und ähnliches. Wenn Sie sich unsicher sind, können Sie unter folgenden Aspekten die E-Mail genauer unter die Lupe nehmen.

Dazu gehört nicht nur, den Absender zu kennen, sondern auch die E-Mail-Adresse zu überprüfen. Passt sie zum Absender? Ist es eine übliche Firmen-Adresse? Erwarte ich diese Mail von diesem Absender mit diesem Inhalt (insbesondere wenn es um Dokumente oder Log-Ins geht)? Ist die Ansprache und die Grußformel in der E-Mail üblich für diesen Kontakt bzw. diese Firma?

Sie haben bisher noch nie eine E-Mail von Ihrer Bank erhalten und wissen gar nicht recht, woher die Bank Ihre Mail-Adresse kennen könnte, haben nun aber eine E-Mail von ebendieser Bank mit einem Link zum Login ins Kundenkonto o.ä. erhalten? Vorsicht – hierbei handelt es sich höchstwahrscheinlich um eine Phishing-Attacke!

Ein klassisches Beispiel für Unternehmen wäre, dass das Sekretariat der Geschäftsführung eine E-Mail von einem angeblichen Geschäftspartner mit einem Link zum neuen Newsletter o.ä. erhält. Zu diesem angeblichen Geschäftspartner besteht aber ggf. gar keine Geschäftsbeziehung – Vorsicht ist auch hier geboten.

Gibt es mehrere Adressaten? Ergibt es Sinn, dass diese Adressaten diese Mail erhalten? Sind in der Adressleistemehrere Adressen, die Ihrer ähnlich sind (nach dem Motto: „Irgendeine wird es schon sein.“)?

Früher konnte man gefälschte Mails häufig auf den ersten Blick an den offensichtlichen Schreibfehlern erkennen. Das ist heute in den meisten Fällen anders, inzwischen ist die Mehrheit der Phishing-Mails fehlerfrei formuliert. Dennoch klingen solche Mails manchmal noch nach Übersetzungsprogramm oder es lassen sich Fehler bei Umlauten u.ä. finden, wenn z.B. statt Umlauten Zusammensetzungen wie oe oder ae verwendet werden. Orthographische Mängel bleiben also weiterhin ein mögliches Erkennungsmerkmal für Phishing-Mails.

Prüfen Sie auch die Absender-Adresse auf Buchstabendreher und achten Sie außerdem besonders auf die Darstellung von Schlagworten wie dem Firmennamen – einzelne Buchstaben sehen manchmal ähnlich aus, wirken aber auf eine vielleicht nicht ganz definierbare Weise anders als Sie es kennen.

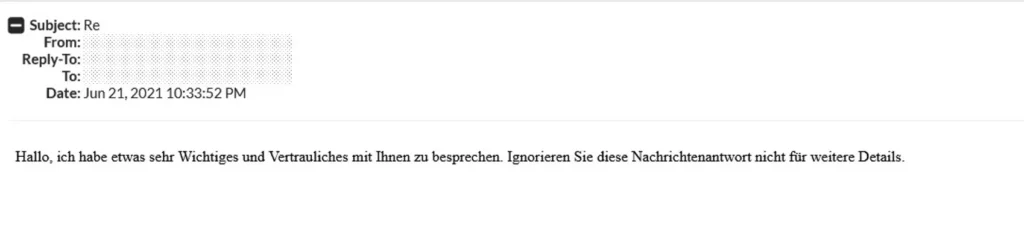

Besonders leicht zu enttarnen sind fremdsprachige Phishing-Mails, vor allem wenn Sie oder Ihr Unternehmen keine internationalen Kontakte pflegen.

Häufig werden Phishing-Attacken im ganz großen Stil ausgeführt: Tausende Empfänger*innen erhalten ein und dieselbe Mail in der Hoffnung, dass ein Teil der Adressaten darauf hereinfällt. Bei solchen Massenattacken verzichten die Angreifer häufig auf die individuelle Anrede in der Mail und weichen auf allgemeingültige Formulierungen wie „Sehr geehrte Damen und Herren“ oder „Sehr geehrte/r Kunde/Kundin“ aus. Dies ist in der Regel ein deutliches Zeichen für die mangelnde Seriösität der E-Mail. Ihre Bank oder Ihre Geschäftskunden werden Sie immer mit Namen anreden.

Doch auch viele Angreifer nutzen inzwischen die persönliche Ansprache, um das Vertrauen des Empfängers zu erlangen. Vielleicht haben sie über ein Karriereportal oder über die Unternehmenswebseite Ihren Namen herausgefunden, um ihre E-Mail über die individuelle Anrede glaubwürdiger zu machen. Die persönliche Anrede ist also kein Garant mehr für eine echte Mail.

In der E-Mail geht es um ein dringendes Problem, das sofortigen Handlungsbedarf erfordert? Das ist typisch für Phishing-Mails. Es wird Stress, Verunsicherung oder Druck erzeugt, um das Öffnen von Anhängen oder Aktivieren von Links zu erzwingen. Auch Drohungen sind ein gern genutztes Mittel dafür: „Wenn Sie die neuen Datenschutzbestimmungen nicht innerhalb der nächsten 24 Stunden akzeptieren, wird Ihre Kreditkarte vorübergehend gesperrt.“

Beispiele für Wörter, die eine solche Dringlichkeit vermitteln: dringend, sofort, unverzüglich, notwendig, Sperrung (von Konten o.ä.), Mahnung, (kurze) Frist, Verifizierung usw.

Inzwischen sind viele Phishing-Mails extrem gut gemacht, sodass auf den ersten Blick nicht erkennbar ist, ob die Mail echt ist oder nicht. Im Zweifelsfall hilft Ihnen die Überprüfung des Mail-Headers, der Ihnen Aufschluss über die IP-Adresse des Absenders gibt. Stimmen die sichtbaren Informationen mit denen des E-Mail Headers überein? Das Auslesen des Headers wird in jedem Programm anders gehandhabt und kann einige Zeit in Anspruch nehmen, da der Quelltext einer E-Mail nicht selbsterklärend ist. Fragen Sie Ihre IT-Administration um Hilfe.

Werden Sie in der E-Mail dazu aufgefordert, sensible Daten einzugeben, beispielsweise Ihre PIN? Das ist ein absolutes Alarmsignal, hier liegt mit hoher Wahrscheinlichkeit eine Phishing-Mail vor. Ihre Bank würde Sie niemals auf elektronischem Weg nach vertraulichen Informationen fragen. Auch die Frage nach Login-Daten für Ihr Kundenkonto o.ä. per Mail sollten Sie nicht beantworten. Führt ein Link in der Mail Sie direkt zu einer Anmeldemaske, bei der Sie sich mit Ihren Zugangsdaten einloggen sollen, handelt es sich wahrscheinlich ebenfalls um einen Phishing-Versuch.

Bei Anhängen von unbekannten Absendern sollten Sie ganz besonders aufmerksam sein. Häufig fordern Angreifer die Empfänger in Phishing-Mails dazu auf, eine Datei zu öffnen oder herunterzuladen, die entweder als Anhang oder über einen Link eingefügt ist. Die Dateianhänge sehen völlig normal aus, enthalten aber Schadsoftware, die Ihren PC und Ihr Netzwerk beim Öffnen der Datei infiziert. Es kann auch sein, dass Ihnen das erst einige Zeit später auffällt. So gibt es z.B. Schadsoftware, die nach Installation Ihre Tastatureingaben aufzeichnet und somit auch Ihre eingegebenen Passwörter und vertraulichen Daten.

Diese Art von Angriffen ist besonders im Unternehmenskontext zu beobachten: Hier sind die Mitarbeiter*innen es gewohnt, tagtäglich E-Mails mit Anhängen wie Dokumenten oder Excel-Tabellen zu erhalten. Im stressigen Arbeitsalltag wird dann vielleicht der ein oder andere Hinweis auf eine Phishing-Attacke übersehen und schon hat eine Mitarbeiter*in die schädliche Datei und somit die Tür für die Schadsoftware ins Unternehmensnetzwerk geöffnet.

Alternativ zu den Datei-Anhängen werden häufig Weblinks für die Verbreitung von Malware oder zum Einsammeln von Daten genutzt. Die Links wirken wie vertrauenswürdige Links zur normalen Webseite des Unternehmens oder sind sogar versteckt hinter einem Logo, Bild oder Kurzlink. Der Link führt dann zu einer gefälschten Webseite, die für die User jedoch auf den ersten Blick wie die echte Seite wirkt. Cyberkriminelle bauen ihre Phishing-Webseiten täuschend echt auf und weichen nur in winzigsten Details von der Originalseite ab, die für die meisten Nutzer*innen gar nicht auffällig sind.

Über Formulareingaben auf diesen gefakten Seiten werden dann personenbezogene Daten abgegriffen. Daher ist dringend davon abzuraten, auf aus E-Mails verlinkten Webseiten Daten einzugeben bzw. sollten Sie – einen Schritt vorher – bereits das Aufrufen des Links hinterfragen. Stattdessen sollten Sie die Webseite des Anbieters manuell direkt im Browser eingeben und aufrufen, um zur Originalseite zu gelangen.

Cyberkriminelle nutzen die verschiedensten Themenfelder für sich und ihre Phishing-Attacken: von Sicherheitsüberprüfungen bei Bankkunden über Gewinnspiele bis hin zu Datenschutzbestimmungen. Zuletzt wurden dem Bundeskriminalamt vermehrt Phishing-Fälle im Zusammenhang mit Corona gemeldet, in denen es z.B. um die angebliche Rückzahlung von Fördergeldern ging. Etwa 18 Millionen Phishing-Mails mit Corona-Narrativen blockierte Google nach eigenen Angaben in der Anfangsphase der Pandemie pro Woche (Meldung vom 16. April 2020). Wenn Sie mehr dazu erfahren möchten, lesen Sie gerne das Lagebild vom BKA „Sonderauswertung Cybercrime in Zeiten der Corona-Pandemie“ >>

Außerdem finden Sie beim BSI (Bundesamt für Sicherheit in der Informationstechnik) aktuelle Beispiele für Phishing-Angriffe zur Veranschaulichung.

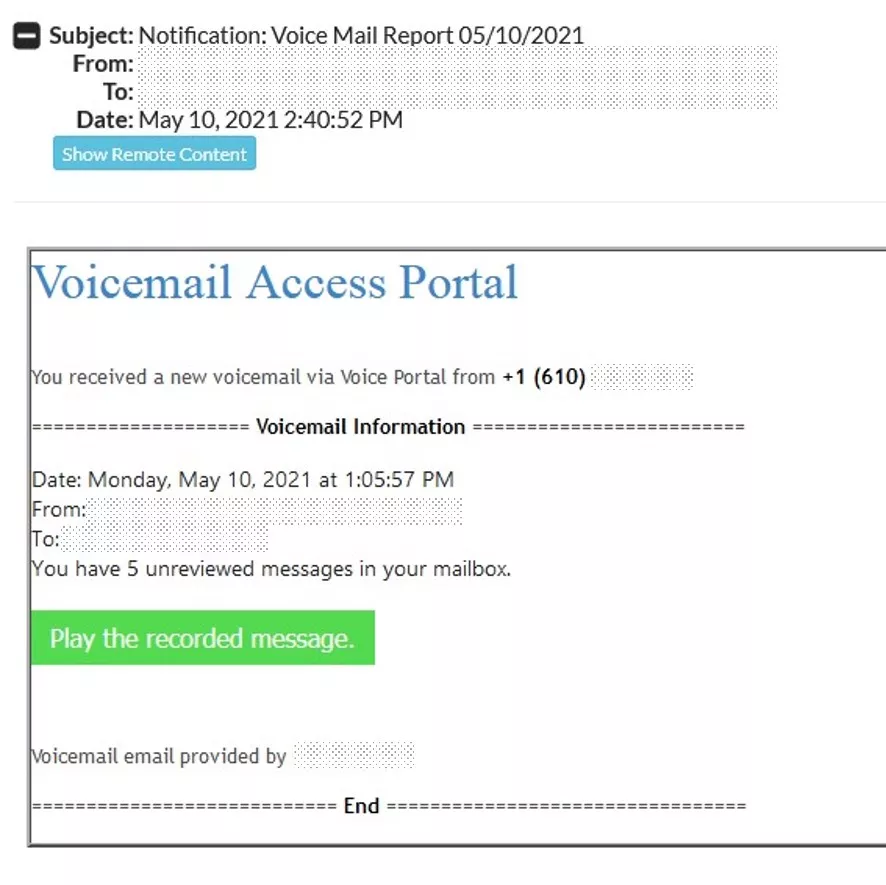

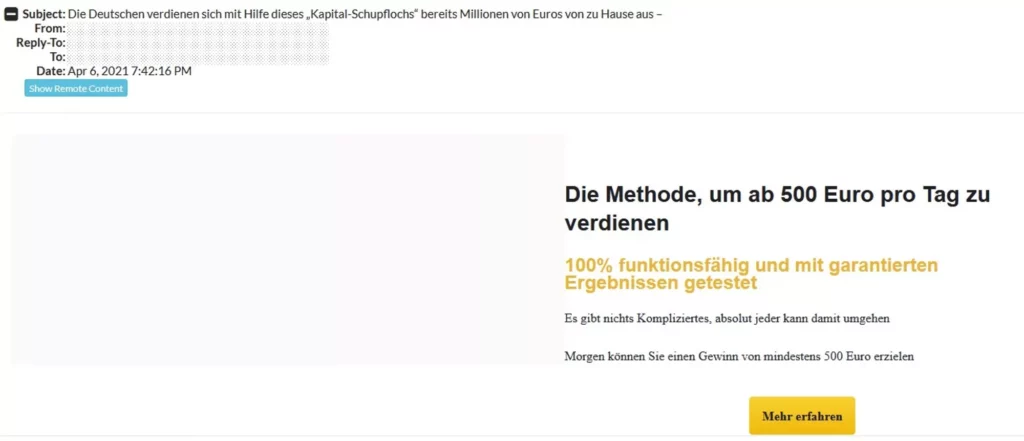

Hier sehen Sie einige typische Beispiele – manche besser, manche schlechter umgesetzt:

Wenn nun alle Tipps zur Erkennung von Phishing-Attacken zu spät kommen und Sie bereits eine Phishing-Mail geöffnet haben, stellen Sie sich berechtigterweise die Frage: Was soll ich jetzt machen? Wie muss ich reagieren? Und vielleicht auch: Kann ich nachträglich noch etwas verhindern?

Die Antworten auf diese Fragen und die Risiken und Maßnahmen bei Phishing-Attacken hängen davon ab, was genau geöffnet oder gemacht wurde. Für sämtliche Mails gilt jedoch: Falls eineLesebestätigung angefordert wird, sollten Sie diese definitiv ablehnen. Alle weiteren Tipps zum Umgang mit Phishing-Mails zeigen wir Ihnen hier, differenziert nach dem Umfang des Problems:

Auch wenn nur die Mail geöffnet wurde, um sie zu lesen, besteht ein Risiko. Werden Bilder und andere Inhalte automatisch geladen, kann so Schadcode durch (un)bekannte Schwachstellen in Ihren Programmen auf das Endgerät gelangen. Das automatische Laden von Inhalten kann in den Einstellungen abgeschaltet werden, um diese Gefahr zu minimieren.

Bei E-Mails im reinen Textformat besteht keine akute Gefahr, außer der sichtbaren wie Links und Anhänge. Bei E-Mails im HTML Format hingegen ist Vorsicht geboten. Dort können sich im Quellcode der E-Mail unsichtbare Gefahren verstecken, beispielsweise nicht sichtbare Bilder, die aus Versehen angeklickt werden, wodurch Schadcode ausgeführt oder eine schädliche Datei heruntergeladen wird. Dieser Schadcode kann bereits durch das Laden von Inhalten zur Ausführung kommen, ohne dass etwas in der E-Mail manuell aktiviert wurde.

Die meisten Anbieter, wie zum Beispiel Amazon, Apple, Microsoft und auch viele kleinere, haben eine eigene E-Mail-Adresse, an die man solche Phishing-Mails weiterleiten kann. Sie können dort erfragen, ob es sich um eine echte E-Mail handelt. Die Phishing-Mail sollte bei Unsicherheit immer gelöscht werden.

Wenn der Verdacht besteht, dass Schadcode auf das Endgerät gelangt ist oder Log-In Daten offen-gelegt wurden, ist der/die Informationssicherheitsbeauftragte des Unternehmens zu informieren.

Es ist durchaus möglich, dass schon das reine Anklicken eines Links und damit die Weiterleitung auf eine Internetseite Schadcode auf das Endgerät bringt, da sich dieser im Quellcode der Webseite befinden kann.

Kurz gesagt: vom schlimmsten Fall ausgehen und umgehend handeln. Lassen Sie Ihr Virenschutzprogramm (ggf. nach vorheriger Aktualisierung des Programms) den Computer vollständig nach Schadsoftware durchsuchen. Sollte dabei herauskommen, dass sich ein Schadprogramm auf dem Endgerät befindet, sollten alle auf dem Endgerät gespeicherten Passwörter geändert und die betroffenen Stellen informiert werden. Die Phishing-Mail kam angeblich von Ihrer Bank? Dann informieren Sie Ihre Bank über den Vorfall. Für Unternehmensnetzwerke gilt nun: Lassen Sie Ihr Endgerät und das Netzwerk durch die Administration untersuchen.

Was kann passieren, wenn Sie persönliche Daten auf einer Seite eingegeben haben, die Sie über den Link in einer Phishing-Mail geöffnet haben? Sie müssen nun davon ausgehen, dass Ihre eingegebenen Daten in den Händen von Cyberkriminellen und im Worst Case sogar öffentlich bekannt sind. Datenmissbrauch und Identitätsdiebstahl können die Folge sein. Hier heißt es: Schnell reagieren!

Auf keinen Fall untätig bleiben. Handeln Sie, als wäre Ihnen das Portemonnaie gestohlen worden, in dem Sie Ihre Passwörter aufbewahrt haben. Ändern Sie Passwörter, informieren Sie betroffene Stellen, sperren Sie Ihre Konten und Karten und stellen Sie zusätzlich Strafanzeige bei der Polizei. Haben Sie Ihre Adresse und/oder Telefonnummer angegeben, seien Sie in Zukunft vorsichtig bei Post und Anrufen. Holen Sie bei Bedarf eine Fachfrau/einen Fachmann hinzu. Ist Ihnen das auf der Arbeit passiert, sollten Sie die/den Informationssicherheitsbeauftragte*n Ihres Unternehmens hinzuziehen.

Leider ist in diesem Fall nahezu sicher, dass Sie sich ein Schadprogramm eingefangen haben. Sie müssen davon ausgehen, dass alle Daten, die auf Ihrem Endgerät gespeichert waren, öffentlich bekannt sind oder werden können.

Schalten Sie das Gerät ab und benutzen Sie es erst wieder, wenn es bereinigt wurde. Eine Kontrolle auf Schadprogramme und eine Reinigung muss von einem externen Gerät aus vorgenommen werden. Holen Sie sich auch hier bei Bedarf den Rat einer Fachfrau/eines Fachmanns ein.

Für Unternehmensnetzwerke gilt in diesem Fall: Gerät vom Netzwerk trennen. Sie sollten auch hier die Informationssicherheitsbeauftragten des Unternehmens einbinden.

Wenn Sie nun eine Phishing-Mail erfolgreich als solche enttarnt haben, was sollen Sie dann damit idealerweise machen? Einfach ignorieren und löschen oder an irgendeiner Stelle melden?

Für Unternehmensnetzwerke gilt in diesem Fall: Gerät vom Netzwerk trennen. Sie sollten auch hier die Informationssicherheitsbeauftragten des Unternehmens einbinden.

Da das Melden von Phishing-Mails zum Schutz aller Mitarbeitenden bzw. Verbraucher*innen beiträgt, sollten generell alle Phishing-Mails gemeldet werden, insbesondere aber solche, die nahezu perfekt aussehen. Falls es eine Phishing-Mail ist, kann nicht nur eine wichtige Warnung veröffentlicht werden, sondern der echte Anbieter wird darüber informiert und kann Gegenmaßnahmen einleiten wie z.B. seine Kundschaft zu informieren. Und falls es doch keine Phishing-Mail war, weiß der echte Anbieter nun, dass er an der Ausgestaltung seiner E-Mail-Kommunikation arbeiten muss.

Mit der Meldung von Phishing-Mails tragen Sie zur Aufklärung und Reduzierung von Phishing-Angriffen bei. Werden Phishing-Mails an zentralen Stellen zusammengetragen, können diese die aktuell genutzten Wege und Mittel der Angreifer identifizieren und Nutzer*innen vor diesen Methoden warnen und anhand konkreter Beispiele beraten. Die Angreifer werden immer geschickter und Phishing-Mails immer professioneller, sodass reelle Beispiele helfen können bei der Aufklärung über die Gefahren von Phishing.

Wichtiger als das Melden bleibt jedoch das Löschen von Phishing-Mails bzw. vor allem die Tatsache, dass Sie diese nicht öffnen.

Eine Meldung als solche ist keine Anzeigenerstattung. Möchten Sie Anzeige erstatten, weil Sie Geschädigte*r einer solchen Straftat sind, wenden Sie sich bitte an die zuständige Polizeidienststelle in Ihrer Nähe.

Es gibt verschiedene Möglichkeiten, Phishing-Mails zu melden.

Zum einen können Sie sich direkt an den echten Anbieter wenden, unter dessen Namen die gefakte E-Mail versendet worden ist. So kann der Anbieter seine Kundschaft z.B. auf der eigenen Webseite vor diesen Phishing-Versuchen warnen. Ist die E-Mail tatsächlich vom echten Anbieter und Sie haben diese fälschlicherweise als Phishing-Mail identifiziert, ist das ein deulicher Hinweis für den Anbieter, dass seine E-Mail-Kommunikation möglicherweise nicht professionell genug wirkt. Sind Sie sich unsicher, ob es sich bei der Mail in Ihrem Posteingang um einen Phishing-Versuch handelt? Fragen Sie sicherheitshalber bei dem Anbieter nach, um kein Risiko einzugehen.

Auch die Polizei kann eine Anlaufstelle bei Spam- oder Phishing-Mails sein.

Hier geht’s zur Anleitung, wie Sie Spam- und Phishing-Mails an den Cybercrime-Service der Polizei weiterleiten können >>

Eine weitere Möglichkeit zum Melden von Phishing-Attacken finden Sie im Phishing Radar der Verbraucherzentrale. Dort finden Sie nicht nur aktuelle Phishing-Attacken zur Information und Warnung, sondern können auch selbst zur Vervollständigung dieser Liste beitragen, indem Sie Phishing-Mails an die Verbraucherzentrale weiterleiten.

Hier geht’s zur Anleitung, wie Sie Phishing-Mails an die Verbraucherzentrale weiterleiten können >>

Im Unternehmen sollten Sie mögliche Phishing-Mails an die Informationssicherheitsbeauftragten des Unternehmens weiterleiten, damit diese bei Bedarf die entsprechenden Maßnahmen einleiten können.

Bei der Meldung an öffentliche Stellen wie die Polizei oder die Verbraucherzentrale erhalten Sie aufgrund des hohen E-Mail-Aufkommens dieser Stellen meist nur eine automatische Empfangsbestätigung. Die eingehenden Mails werden analysiert und ausgewertet, um mögliche neue Betrüger-Maschen aufzudecken und die Verbraucher*innen vor diesen zu warnen. So können Sie mit Ihrer Meldung zur Aufklärung über Phishing-Angriffe beitragen.

Wie können Sie sich und das Unternehmen vor Phishing-Attacken schützen? Einfach gesagt: Aufmerksam bleiben, Software immer auf dem aktuellen Stand halten und keiner E-Mail blind vertrauen. Zusätzlich können Sie die Adressen häufig besuchter Internetseiten als Lesezeichen speichern und diese Links nutzen, falls Sie aufgefordert werden, sich auf der Seite einzuloggen, anstatt den Link in der E-Mail zu benutzen. Für diese Aufmerksamkeit im Bereich IT-Sicherheit gibt es einen eigenen Ausdruck: Security Awareness. Und diese lässt sich tatsächlich trainieren.

Wie kann ein Awareness-Training helfen, vor Phishing zu schützen? Fakt ist: Menschen lernen aus Fehlern, das war schon immer so und wird vermutlich auch so bleiben. Fatal wäre es nun darauf zu vertrauen, dass die Mitarbeitenden bereits alles wissen und keine Fehler mehr machen. Wer auf Nummer sicher gehen will, bietet ein Awareness-Training an, um in einer geschützten Umgebung Fehler zu erlauben und den Mitarbeitenden das nötige Wissen an die Hand zu geben, eine Phishing-Mail zu erkennen und Handlungsanweisungen griffbereit zu haben.

Mehr erfahren Sie im ausführlichen Security Awareness Ratgeber >>

Wir haben aufgezeigt, wie Mitarbeitende eines Unternehmens sich selbst vor dem Reinfall auf Phishing-Attacken schützen können. Doch die Frage darf auch anders herum gestellt werden: „Wie kann mein Unternehmen mich vor Phishing schützen?“ Denn dank ausgereifter Technologie können viele Phishing-Angriffe von vornherein verhindert werden. Ein Firmennetzwerk sollte heutzutage nicht nur eine Firewall haben, sondern sich auch technologisch gegen Cyber-Angriffe wie Phishing schützen.

Und grundsätzlich gilt immer: Gehen Sie vorsichtig mit Ihren Daten um und vermeiden Sie, Ihre Daten wie Ihre E-Mail-Adresse durch die Teilnahme an vielen Gewinnspielen o.ä. zu verbreiten.

Als IT-Security-Experte bieten wir Ihnen zuverlässige Unterstützung im Kampf gegen solche Angriffe. Auf Basis langjähriger Erfahrung können wir Sie zu den verschiedenen Security-Lösungen gegen Phishing-Attacken beraten.

Technologisch reichen diese Lösungen von der Filterung des eingehenden Mailverkehrs, durch die bis zu 99% der Spam- und Phishing-Mails gar nicht mehr durchkommen, bis hin zur Untersuchung verdächtiger Dateien und Anhänge in einer geschützten Umgebung. Es kann geprüft werden, ob Schadcode eingeschleust werden sollte, auch wenn dieser erst in Monaten hätte aktiv werden sollen. Beides kann stark automatisiert werden und reduziert so auch den Arbeitsaufwand für technisches Personal. Sie haben Fragen zu den technologischen Lösungen gegen Phishing-Attacken? Sprechen Sie uns gerne an.

Die immer weiter voranschreitende Digitalisierung, die zuletzt durch die Corona-Pandemie noch einen ordentlichen Schub erfahren hat, gepaart mit der steigenden Professionalisierung der Cyberkriminellen bietet eine immer größer werdende Angriffsfläche für Cyber-Attacken, zu denen auch Phishing-Angriffe gehören. Das lässt sich auch im Bundeslagebild Cybercrime 2020vom Bundeskriminalamt sehen: 2020 wurden rund 108.000 Cybercrime-Delikte registriert – 7,9% mehr als noch 2019. Das bestätigt leider den Negativ-Trend der steigenden Cybercrime-Straftaten aus den letzten Jahren.

Betrügerische Inhalte und der Versuch, geheime Informationen zu erhalten, gelangen auf vielfältigen Wegen zu uns. Daher sollten wir uns auch vielfältig schützen. Die Kombination aus Technologie und Awareness Training schützt nicht nur Ihr Unternehmen, sondern stärkt auch jede*n einzelne*n Mitarbeiter*in. Handeln Sie proaktiv und nicht erst, wenn es zu spät ist. Sprechen Sie uns gerne an, wir helfen mit unserer Expertise im IT-Security-Bereich, Ihr Unternehmen zu schützen.

Die Ransomware-Wette Sie denken, Ihre IT ist sicher? Wir wetten dagegen! Ransomware gehört aktuell zu den stärksten Bedrohungen der Cybersicherheit

NIS2-Checkliste Kennen Sie eigentlich Ihren NIS2-Reifegrad? Obwohl das Inkrafttreten der EU-Richtlinie spätestens für den Anfang 2025 geplant ist, haben sich

NIS2 – Warum sich Outsourcing lohnt Um Cybersicherheit in einem Betrieb herzustellen, reicht es heute nicht mehr aus, eine gute

Die NIS2-Richtlinie soll die Widerstandsfähigkeit von Netz- und Informationssystemen gegen Cyberangriffe verbessern und wichtige Grundlagen dafür schaffen, dass Organisationen angemessene

Vielen Dank für Ihre Anfrage.

Sie sehen gerade einen Platzhalterinhalt von Facebook. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen