Die Ransomeware-Wette

Die Ransomware-Wette Sie denken, Ihre IT ist sicher? Wir wetten dagegen! Ransomware gehört aktuell zu den stärksten Bedrohungen der Cybersicherheit

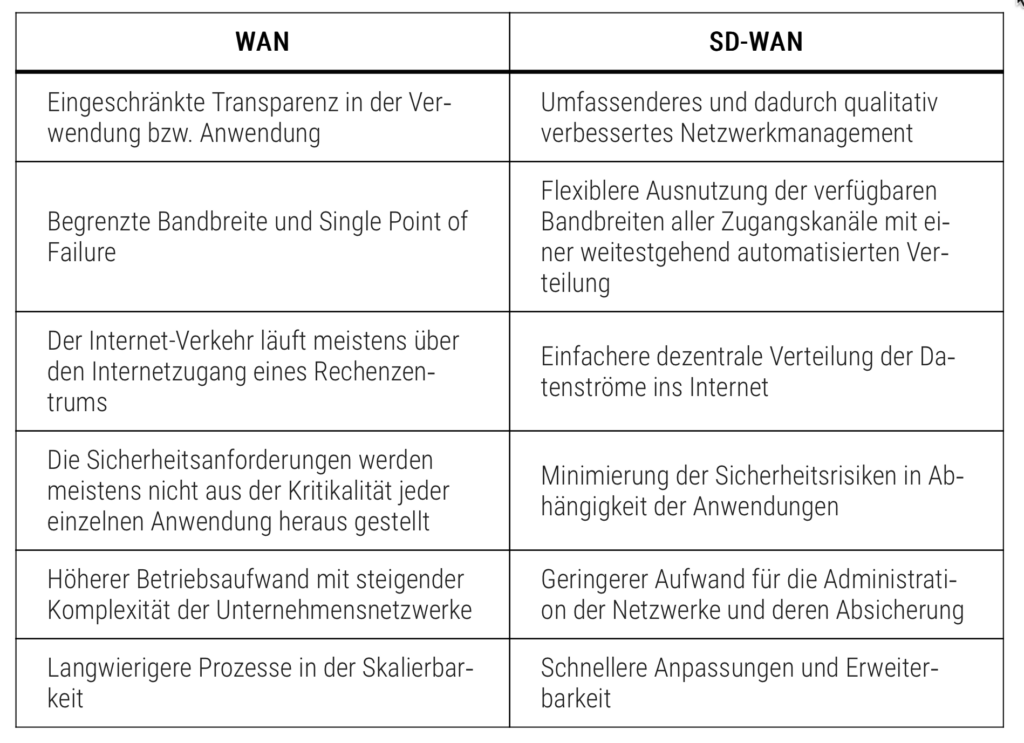

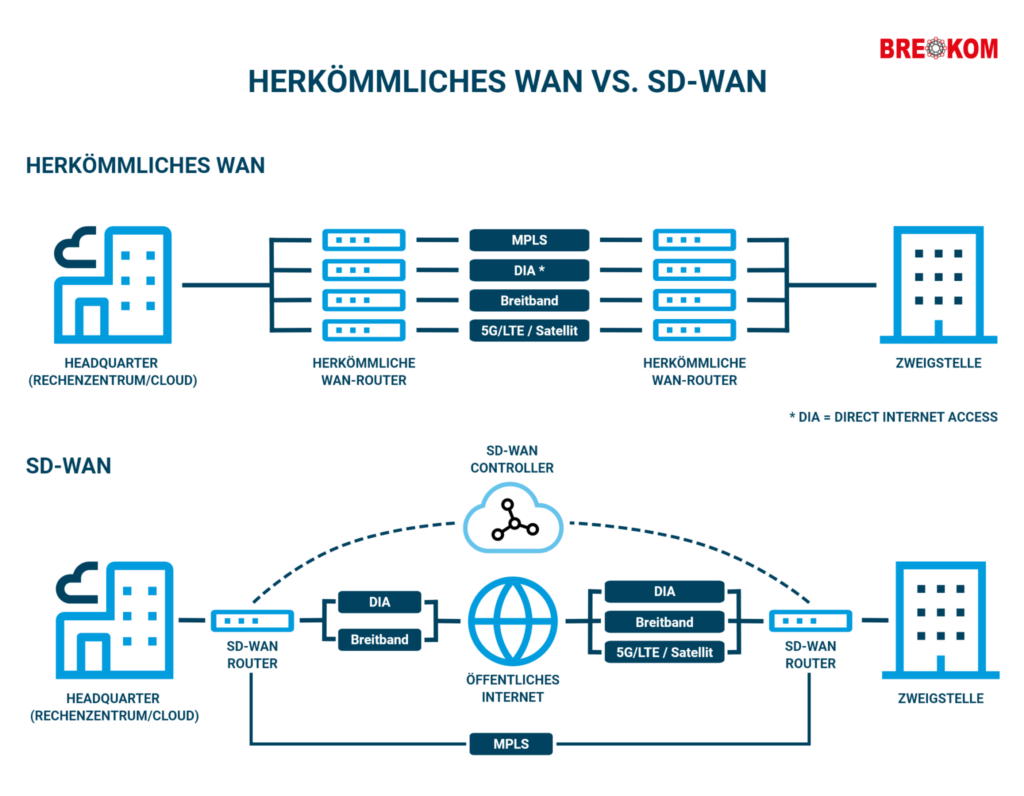

Die zunehmende Digitalisierung macht auch vor dem WAN nicht halt. Herkömmliche WAN-Verbindungen dienten dazu, Nutzer von Zweigstellen mit im Rechenzentrum gehosteten Anwendungen oder der Unternehmenszentrale zu verbinden, zumeist über dedizierte MPLS-Verbindungen. Doch mit der zunehmenden Nutzung von Anwendungen aus der Cloud und wachsendem Datenverkehr kommt dieser Ansatz an seine Grenzen. Das führt zu einer steigenden Komplexität im Management des Netzwerks, Problemen mit der Performance von Anwendungen, zu Sicherheitsrisiken und nicht zuletzt zu steigenden Kosten. Die Antwort auf diese Problematik soll die noch recht neue Technologie SD-WAN sein. Deshalb wollen wir uns in diesem Beitrag das Thema SD-WAN einmal genauer anschauen.

Bei SD-WAN wird das Konzept des Software Defined Networking (SDN) angewendet, um Netzwerkverkehr intelligent über ein Wide Area Network (WAN) zu verteilen. Auf Basis konfigurierter Richtlinien kann ein SD-WAN beispielsweise automatisiert den effizientesten Weg des Datenverkehrs in einem komplexen Netzwerk, z.B. zwischen Zweigniederlassungen, Hauptsitz und Rechenzentrum, bestimmen. Meist wird dazu ein virtuelles SD-WAN-Overlay geschaffen, das die Verbindung nicht ersetzt, sondern sozusagen die Softwareschicht darstellt, in der die Steuerung der WAN-Verbindung abstrahiert wird.

Um mehrere Standorte eines Unternehmens über ein Netzwerk zu verbinden, bieten Betreiber großer Transportnetze (Carrier oder Internet Service Provider) Multiprotocol Label Switching (MPLS) für Sprach- und Datendienste für ein geschlossenes und privates IP-Netzwerk an. Parallel dazu können über das Internet verschlüsselte Virtual Private Networks (VPN) genutzt werden. Dabei sind die verschiedenen Zugangstechnologien (LTE, ADSL, SDSL, FTTX, LWL, WLL u.v.m.) mit ihren jeweiligen Eigenschaften und Verhalten für eine Vernetzung von Standorten und Endgeräten zu berücksichtigen. Das macht den Netzwerkbetrieb äußerst komplex.

Das SD-WAN reduziert diese Komplexität durch eine oberhalb der genutzten Übertragungstechnik liegende Abstraktion in der Konfiguration und eine automatisierte Verkehrslenkungin Abhängigkeit der gestellten Qualitäts- und Sicherheitsanforderungen.

Werfen wir an dieser Stelle einen Blick darauf, woraus und warum sich diese Technologie entwickelt hat: In klassischen Datennetzwerken wird eine Vielzahl an Netzwerkfunktionen mit Komponenten wie Switches und Router bereitgestellt. Größere Veränderungen im Netzwerk erfordern daher neue Netzwerkkomponenten. Eine zunehmende Anzahl von Netzwerkkomponenten, unterschiedliche Bedien- und Konfigurationskonzepte und Kompatibilitäts- bzw. Interoperabilitätsprobleme führen zu steigenden Betriebskosten.

Mit der Virtualisierung von Servern und deren großflächiger Verbreitung entstand ein Bedarf an flexibleren und effizienteren Netzwerken, den sogenannten Software Defined Networks (SDN). Klassische Switche und Router aus vorhandenen Strukturen werden durch SDN-Controller und SDN-Switches ersetzt. Die automatisierte Steuerung der Datenflüsse übernimmt der SDN-Controller entsprechend einem einzustellenden Regelwerk. Dieser Ansatz war zunächst auf die Virtualisierungsumgebung einzelner Rechenzentren beschränkt (LAN).

Mit dem stetigen Wachstum von Datentransferraten und Datenvolumen über das Internet (WAN) und der steigenden Anzahl der Endgeräte entstanden Skalierungsprobleme aufgrund hoher Datenverkehrsaufkommen, die wiederum manuelle Eingriffe im Netzwerk erforderten. Zudem wurden die klassisch genutzten MPLS-Verbindungen mit steigender Bandbreite sowie Standortzahl zunehmend zu einem Kostenfaktor, insbesondere im Vergleich mit reinen Internetanbindungen.

Hinzu kommt, dass MPLS-Verbindungen nicht an jedem Standort sowie oft nicht kurzfristig verfügbar und kündbar sind, wie es kurzlebige Standorte wie z.B. Pop-Up-Stores erfordern. Konsequenterweise wurde daher das Konzept SDN um ein Software Defined Wide Area Network (SD-WAN) erweitert, um das Internet weitestgehend automatisiert und somit effizient als WAN zu nutzen.

SD-WAN lässt sich also als Antwort auf die steigende Komplexität im Betrieb von Unternehmensnetzwerken durch die zunehmende Einbindung von Cloud-Anwendungen sehen.

VPN-Vernetzungen sind in vielen Unternehmen üblich, haben jedoch im Vergleich zum MPLS auch Nachteile. Sie sind aufgrund einfacher Administrierbarkeit nahezu immer in sternförmigen Strukturen zu finden, d.h. Filialen oder Endgeräte werden an eine Zentrale angebunden. Dezentrale IT-Strukturen lassen sich in einer VPN-Vernetzung nur mit deutlich höherem Aufwand abbilden. Das Abstraktionslevel SD beim WAN führt insbesondere durch das automatisierte Routing zu Verbesserungen bei Qualität und Effizienz des Datentransports im Unternehmensnetzwerk, das mit diesem Werkzeug in einer Gesamtbetrachtung entsprechend der Qualitäts- und Sicherheitsanforderungen der Anwendungsprotokolle eingestellt werden kann.

Beim Design von SD-WAN sind Leistungssteigerungen für das Unternehmensnetzwerk durch die Ergänzung bzw. den Ersatz von (teureren) MPLS-Verbindungen möglich. Durch die Flexibilität von SD-WAN lassen sich individuelle Anforderungen an SLA und QoS je Standort und Anwendung erfüllen. Mit SD-WAN können Unternehmen allen Standorten redundante Verbindungen spendieren, weil sich einfach alle möglichen verfügbaren Verbindungsarten nutzen lassen. Dafür bietet SD-WAN mit Informationen zur Uptime und Performance aller Verbindungen den Überblick.

Eine entscheidende Voraussetzung für den Einsatz einer SD-WAN-Lösung sollte die weitestgehend integrierte IT-Security sein. Ohne diese Sicherheit wird das SD-WAN schnell zu einer weiteren Schwachstelle für Schadsoftware und Cyber-Kriminelle für das gesamte Unternehmensnetzwerk. Die Implementierung und Wartung von zusätzlichen implementierten Komponenten für die IT-Security kann zu einer zu trägen Sicherheitsreaktion führen.

Eine Next Generation Firewall (NGFW) mit Kernkomponenten wie Intrusion Prevention (IPS), Web-Filter, SSL-Inspektion (Secure Sockets Layer) und Anti-Malware neben der SD-WAN Funktionalität ist ein Beispiel für eine solche integrierte Lösung. Werden solche Systeme in passender Dimensionierung an jedem Standort zum Einsatz gebracht sowie zentral verwaltet, dann lassen sich die wünschenswerten lokalen Internetzugänge mit demselben notwendigen Sicherheitsniveau realisieren, wie es beim klassischen, aber ineffizienten Weg über eine Zentrale wäre. Nicht nur die Performance der zunehmend alltäglich genutzten Cloud-Anwendungen profitiert davon, sondern durch die Entlastung der Verbindungen zum Rechenzentrum bzw. zur Unternehmenszentrale auch die vielleicht noch nicht aus der öffentlichen Cloud genutzten, oft geschäftskritischen internen Applikationen.

Insbesondere für kleinere Standorte bietet sich die Erweiterung zum sogenannten Secure SD-Branch an. Das bedeutet, dass LAN und WLAN mit derselben Managementkonsole inklusive der Sicherheitsleistungsmerkmale wie SD-WAN konfiguriert werden. Diese Integration führt zu Kosteneinsparungen durch vereinheitlichte Administration sowie eine mögliche Hardware-Reduktion.

Das Multi-Protocol Label Switching (MPLS) bietet selbst keine Verschlüsselung. Trotzdem gilt es als ein VPN und ist als solches vom öffentlichen Internet abgeschottet. Dadurch ist es auf direkte Weise auch nicht anfällig für Denial-of-Service-Angriffe. Mit der MPLS-Technologie bieten Betreiber großer Transportnetze (Carrier oder Internet Service Provider) den Unternehmen einzelne IP-Verbindungen oder IP-basiertes WAN an.

Anbieter von MPLS-Netzwerken definieren ihre Leistung in SLAs. Bestandteil dieser sind auch Aussagen zur Bandbreitensteuerung einschließlich Priorisierung, z.B. um Echtzeitverkehr bei Auslastung der verfügbaren Bandbreite Vorrang einzuräumen. SD-WAN kann den Datenverkehr über den effizientesten Pfad leiten, aber sobald diese IP-Pakete das offene Internet erreichen, gibt es keine Leistungsgarantie mehr. Angesichts der starken Dynamik von SD-WAN wird die Nutzung von MPLS stärker hinterfragt werden. Insbesondere kleine und mittelständische Unternehmen können sich wahrscheinlich in Zukunft von MPLS verabschieden und ihre VPN-Verbindungen für ein WAN ausschließlich über das Internet umstellen, da viele von ihnen ohnehin bereits zu einem Cloud-IT-Modell übergegangen sind oder noch gehen werden. Auch ein hybrider Ansatz kann für Unternehmen in Frage kommen.

Viele Unternehmen arbeiten bereits mit hybriden Datenverarbeitungs-, Speicher- und Anwendungslösungen an unterschiedlichen Orten (On-Premises, Rechenzentrum, Cloud), sodass es nur logisch ist, dass auch das WAN hybrid wird oder schon ist. Vor der möglichen Einführung von SD-WAN sollten neben den Kosten auch immer die Risiken der Informationssicherheit mit den drei Grundwerten Vertraulichkeit, Integrität, Verfügbarkeit bewertet werden.

Die sinnvollste Strategie kann für viele Unternehmen darin bestehen, so viel MPLS-Verkehr wie möglich in das öffentliche Internet zu verlagern, aber MPLS weiterhin für zeitkritische Anwendungen zu nutzen, die eine garantierte Zustellung erfordern. Der Datenverkehr wird zukünftig weiter wachsen. Das heißt, dass MPLS effizienter, aber nicht unbedingt weniger genutzt wird.

Mit SD-WAN kann die gesamte WAN-Architektur in einem Unternehmen mit Hilfe einer Next Generation Firewall (NGFW) mit integrierter SD-WAN-Funktionalität eingestellt und überwacht werden. Oder umgekehrt: In einem SD-WAN mit integrierter NGFW können Sicherheitsrichtlinien für alle WAN-Teilnehmer weltweit von einer zentralen Stelle angewendet, überwacht und gesteuert werden.

Der Einsatz von SD-WAN-Lösungen hängt immer von den spezifischen Bedürfnissen und Anforderungen eines Unternehmens ab. SD-WAN kann – richtig eingesetzt – die Verwaltung des Unternehmensnetzwerks vereinfachen, die Sicherheit in komplexen Netzwerken (z.B. zwischen Niederlassungen) erhöhen und Kosten einsparen. Viele SD-WAN-Lösungen bringen jedoch neue Sicherheitsprobleme mit sich und können damit auch das exakte Gegenteil bewirken und selbst zum Sicherheitsrisiko werden. Deshalb ist eine vollständig integrierte Security eine der entscheidenden Voraussetzungen für den erfolgreichen Einsatz eines SD-WANs.

Der Einsatz von SD-WAN sollte also gründlich geprüft und nach verschiedenen Faktoren bewertet werden: Können mit SD-WAN in Ihrem Unternehmen tatsächlich Kosten eingespart werden? Kann das nötige Sicherheitsniveau gewährleistet werden? Gerne stehen Ihnen unsere IT-Security-Consultants mit ihrer langjährigen Erfahrung und Expertise bei einer solchen Bewertung zur Seite und unterstützen Sie in der Lösungsfindung für Ihr Unternehmen. Unsere Experten kennen sich vor allem mit den Bedürfnissen von kleinen und mittelständischen Unternehmen aus und entwickeln effiziente und kostensparende Lösungen, maßgeschneidert auf Ihre Bedürfnisse. Kontaktieren Sie uns gerne für ein erstes unverbindliches Beratungsgespräch.

Die Ransomware-Wette Sie denken, Ihre IT ist sicher? Wir wetten dagegen! Ransomware gehört aktuell zu den stärksten Bedrohungen der Cybersicherheit

NIS2-Checkliste Kennen Sie eigentlich Ihren NIS2-Reifegrad? Obwohl das Inkrafttreten der EU-Richtlinie spätestens für den Anfang 2025 geplant ist, haben sich

NIS2 – Warum sich Outsourcing lohnt Um Cybersicherheit in einem Betrieb herzustellen, reicht es heute nicht mehr aus, eine gute

Die NIS2-Richtlinie soll die Widerstandsfähigkeit von Netz- und Informationssystemen gegen Cyberangriffe verbessern und wichtige Grundlagen dafür schaffen, dass Organisationen angemessene

Vielen Dank für Ihre Anfrage.

Sie sehen gerade einen Platzhalterinhalt von Facebook. Um auf den eigentlichen Inhalt zuzugreifen, klicken Sie auf die Schaltfläche unten. Bitte beachten Sie, dass dabei Daten an Drittanbieter weitergegeben werden.

Mehr Informationen